S'il vous est déjà arrivé de perdre une offre parce qu'un client potentiel recherchait votre Certificat ISO 27001 Si vous le demandez et que vous n'en aviez pas, vous comprenez déjà pourquoi la sécurité de l'information est importante pour les startups. La question « Pouvez-vous nous fournir vos documents de sécurité ? « est désormais aussi courante dans les réunions de vente B2B que les questions concernant les prix ou les délais de mise en œuvre. Les entreprises clientes, les investisseurs et les partenaires attendent aujourd'hui des startups qu'elles soient en mesure de démontrer des pratiques de sécurité éprouvées dès le premier jour, et un système de gestion de la sécurité de l'information est au cœur de cette attente.

Ce guide vous explique tout ce que vous devez savoir pour créer un ISMS qui fonctionne pour votre start-up et fonctionne avec Exigences ISO 27001 allumettes. Vous découvrirez ce qu'est réellement un ISMS, pourquoi il est particulièrement pertinent pour les entreprises en pleine croissance, comment le mettre en œuvre sans surcharger votre équipe et à quoi vous attendre sur la voie de la certification. Que vous abordiez le sujet pour la première fois ou que vous prépariez votre audit de certification, ce guide vous fournit les bases pratiques dont vous avez besoin.

Qu'est-ce qu'un ISMS ?

Un système de gestion de la sécurité de l'information est un cadre formel et documenté qui définit la manière dont votre organisation protège les informations sensibles. Au lieu de considérer la sécurité comme un ensemble d'outils et de mesures distincts, un ISMS regroupe tout dans un système cohérent, avec des directives claires, responsabilités assignées, objectifs mesurables et processus d'amélioration continue.

Vous pouvez le considérer comme la différence entre une maison construite selon un plan de construction et une maison à laquelle de nouvelles pièces ont été ajoutées au hasard chaque fois que quelqu'un en avait envie. Techniquement, les deux peuvent être des maisons, mais une seule possède une structure logique, des bases solides et des systèmes qui fonctionnent ensemble de manière efficace. Un ISMS fournit ce schéma directeur pour votre programme de sécurité et garantit que chaque contrôle, chaque politique et chaque procédure répondent à un objectif clairement défini et sont placés sous votre responsabilité globale. Objectifs de sécurité est lié.

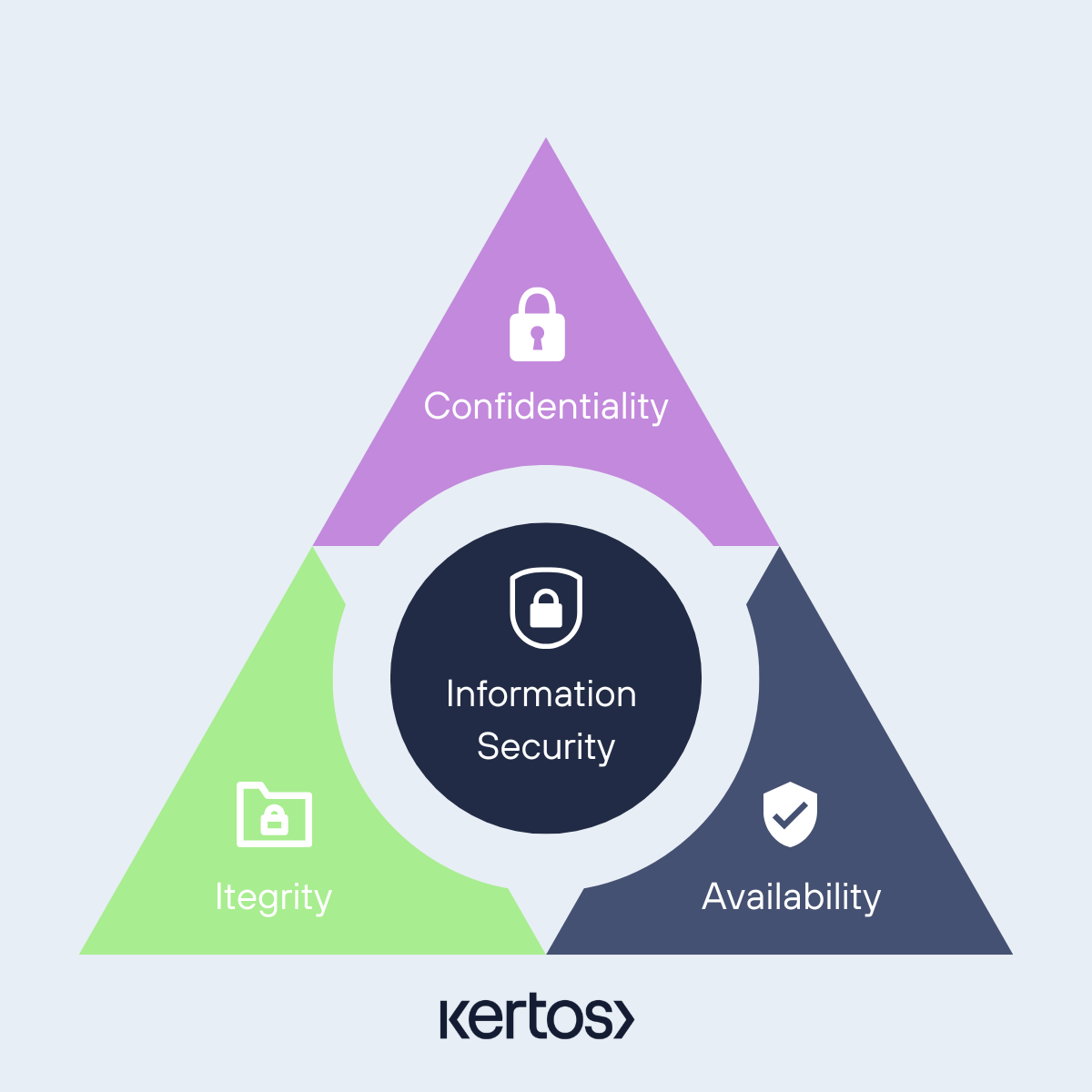

L'objectif principal de tout ISMS est de protéger trois caractéristiques fondamentales de l'information, souvent appelées la triade de la CIA. La confidentialité garantit que les données sensibles restent accessibles uniquement aux personnes autorisées. L'intégrité garantit que les informations restent exactes et n'ont pas été manipulées. La disponibilité garantit que les utilisateurs autorisés peuvent accéder aux informations lorsqu'ils en ont besoin. Chaque mesure de sécurité de votre ISMS répond en fin de compte à un ou plusieurs de ces trois objectifs.

Ce qui rend un ISMS particulièrement précieux, c'est sa gestion systématique des risques. Au lieu de mettre en œuvre des mesures de sécurité basées sur des hypothèses ou de ne réagir qu'après un incident, un ISMS vous oblige à identifier vos risques spécifiques, à évaluer leur probabilité d'occurrence et leur impact, et à mettre en œuvre des contrôles proportionnels à ces risques réels. Cela signifie que vous utilisez vos ressources limitées là où elles ont le plus d'impact, plutôt que de manière théorique menace pour courir après toi.

Pourquoi un ISMS est-il crucial pour les startups ?

De nombreux fondateurs pensent que la sécurité des informations est un problème pour les grandes entreprises dotées de leurs propres équipes de sécurité et services de conformité. Cette hypothèse est devenue de plus en plus coûteuse à mesure que le monde des affaires a évolué. Aujourd'hui, votre position en matière de sécurité influence directement votre capacité à conclure des transactions, à lever des capitaux et à établir des partenariats.

La réalité est que malgré leur taille, les startups traitent souvent des informations extrêmement sensibles. Vous pourriez traiter les informations de paiement des clients données personnelles stockez des fichiers soumis au RGPD, gérez des millions de dollars de propriété intellectuelle ou conservez les données d'accès aux systèmes de vos clients. Une seule faille de sécurité peut détruire la confiance que vous avez bâtie au fil des ans, et pour une start-up qui n'a pas les réserves financières d'une entreprise établie, les conséquences peuvent être mortelles.

Au-delà de la simple minimisation des risques, un ISMS crée des avantages commerciaux tangibles qui ont un impact direct sur votre croissance. Si vous êtes en concurrence pour des contrats d'entreprise d'une valeur de 500 000 euros ou plus, les équipes des achats et de la sécurité de la société acheteuse examineront vos pratiques de sécurité de manière aussi approfondie qu'elles examinent votre produit. UNE Certifié ISO 27001 L'ISMS transforme les problèmes de sécurité des obstacles aux transactions en facteurs de différenciation. Vous passez de « Nous prenons la sécurité au sérieux » à « Voici notre certificat, voici notre déclaration d'applicabilité, et c'est ainsi que nous gérons ces risques ».

Un ISMS jette également les bases d'une mise à l'échelle sécurisée. Au début, les startups peuvent parfois gérer la sécurité par le biais de pratiques informelles et de connaissances implicites, mais cette approche échoue rapidement lorsque vous ajoutez des membres à l'équipe, développez votre infrastructure technologique et attirez plus de clients. Les politiques et les processus que vous établissez dans votre ISMS créent des pratiques de sécurité cohérentes et reproductibles que les nouveaux employés peuvent immédiatement suivre. Vous cessez de compter sur des personnes spécifiques pour qu'elles se souviennent de faire ce qu'il faut et vous commencez à vous fier à des systèmes documentés qui fonctionnent quel que soit leur responsable.

Tenez compte de la différence pratique. Sans ISMS, l'intégration d'un nouveau développeur pourrait impliquer une personne expliquant verbalement vos pratiques de contrôle d'accès, montrant peut-être comment configurer des outils de sécurité, dans l'espoir de suivre les mêmes procédures que tout le monde. Avec un ISMS, vous disposez de politiques de contrôle d'accès documentées, de processus d'approvisionnement définis, de modules de formation à la sécurité obligatoires et de la preuve que chaque étape a été franchie. Lorsqu'un auditeur ou un client vous demande comment vous gérez la gestion des accès, vous avez une réponse claire et vérifiable.

Les startups pensent souvent que la sécurité de l'information ne concerne que les grandes entreprises. Cette supposition est risquée.

Voici pourquoi ISMES Pour les startups, il est important de :

Renforcez la confiance de vos clients dès le premier jour. Si vous pouvez expliquer comment vous protégez les données, les prospects vous choisiront plutôt que vos concurrents qui ne le peuvent pas.

Assure la croissance. À mesure que votre entreprise se développe, le volume et la valeur de vos données augmentent également. Un ISMS garantit que vos pratiques de sécurité évoluent avec vous.

Réduit les risques de manière significative En identifiant les vulnérabilités à un stade précoce et en les suivant en permanence, votre équipe peut réduire les incidents de sécurité ainsi que leurs coûts financiers et de réputation.

Soutient les décisions stratégiques. La sécurité des informations fait partie intégrante de chaque nouveau produit, fonctionnalité ou décision de partenariat.

Pensez à votre start-up comme à un navire. Sans outils de navigation, c'est-à-dire sans ISMS, toute tempête peut vous faire chavirer. Grâce à un système embarqué, vous pouvez vous orienter spécifiquement vers les opportunités et éviter les dangers, en intégrant la sécurité à votre parcours stratégique.

Quels sont les principaux éléments d'un ISMS efficace ?

La création d'un ISMS qui fonctionne réellement nécessite plusieurs composants interconnectés. Si vous comprenez ces éléments, vous pouvez aborder la mise en œuvre de manière systématique au lieu de traiter chaque demande comme une case à cocher isolée.

Politiques de sécurité de l'information

Vos directives constituent la base de votre ISMS. Ils définissent les règles et les principes qui déterminent la manière dont votre entreprise gère la sécurité. Il ne s'agit pas de modèles génériques provenant d'Internet, mais de documents qui reflètent votre contexte commercial réel, votre tolérance au risque et votre réalité opérationnelle.

Le cadre politique d'une start-up comprend généralement une politique globale de sécurité de l'information qui fournit une orientation et des principes, complétée par des directives spécifiques sur des sujets tels que l'utilisation acceptable, le contrôle d'accès, classification des données, la réponse aux incidents et la gestion des fournisseurs. Il est essentiel que ces directives soient pratiques et applicables, au lieu d'être des documents ambitieux que personne ne lit. Si votre Politique d'utilisation acceptable interdit à votre équipe de faire quelque chose au quotidien, cela n'a aucun sens. Des directives efficaces décrivent ce que les personnes devraient réellement faire, dans un langage compréhensible et avec des conséquences claires en cas de non-respect.

Analyse et traitement des risques

Dans l'analyse des risques, votre ISMS est spécifiquement adapté à votre situation. Vous identifiez les actifs les plus importants pour votre entreprise, les menaces qui pourraient les affecter, les vulnérabilités qui pourraient être exploitées et l'impact potentiel en cas de problème. Cette analyse oriente chaque décision ultérieure de votre ISMS.

Le Norme ISO 27001 nécessite une méthodologie formelle pour l'analyse des risques, mais ne précise pas exactement comment vous devez la réaliser. Pour les startups, une approche pragmatique est logique. Vous créez un inventaire des actifs qui documente vos informations et systèmes critiques, identifiez des scénarios de menace réalistes en fonction de votre secteur d'activité et de votre infrastructure technologique, évaluez les risques en fonction de leur probabilité d'occurrence et de leur impact, puis décidez de la manière dont chaque risque doit être traité. Vos options sont de réduire les risques grâce à des contrôles, de les transférer par le biais d'une assurance ou d'arrangements contractuels, de les éviter en modifiant les pratiques ou de les accepter tant qu'ils se situent dans les limites de votre tolérance au risque définie.

Contrôles de sécurité

Les contrôles sont les mécanismes spécifiques que vous utilisez pour réduire les risques. Cela inclut des mesures techniques telles que le cryptage, les pare-feux et Authentification multifactorielle. Cela inclut des mesures physiques telles que les restrictions d'accès aux bureaux et la sécurité des appareils. Cela inclut des mesures administratives telles que des directives, des formations et des processus définis.

La norme ISO 27001 contient un total de 93 contrôles dans l'annexe A, organisés en quatre catégories : contrôles organisationnels, contrôles personnels, contrôles physiques et contrôles technologiques. Vous n'êtes pas obligé de mettre en œuvre tous les contrôles, mais vous devez en tenir compte et documenter les raisons pour lesquelles vous les avez inclus ou exclus. Cette raison est indiquée dans votre déclaration d'applicabilité. Ce document est un artefact clé de l'audit de certification et montre que votre Sélection des contrôles basée sur les risques et compréhensible est.

Gestion des incidents

Même les meilleurs programmes de sécurité sont confrontés à des incidents. La différence entre les entreprises matures et les entreprises vulnérables réside dans leur réponse. Votre ISMS doit définir des procédures claires pour identifier les événements de sécurité, évaluer s'il s'agit d'incidents réels, contenir les dommages, éliminer les menaces, rétablir les opérations normales et tirer les leçons de l'incident.

Pour les startups, la gestion des incidents ne signifie pas que vous devez gérer un centre d'opérations de sécurité 24 heures sur 24, 7 jours sur 7. Cela signifie disposer de processus documentés, de rôles clairement définis, de canaux de communication testés et d'un engagement à tirer les leçons de chaque incident. Lorsque votre premier incident majeur survient, un manuel écrit fait la différence entre une réponse coordonnée et une improvisation effrénée.

Amélioration continue

Un ISMS n'est pas un projet que vous terminez et que vous oubliez ensuite. Le paysage des menaces est en constante évolution, votre activité évolue, de nouvelles vulnérabilités apparaissent et les attaquants développent de nouvelles techniques. Votre ISMS doit inclure des mécanismes permettant de contrôler l'efficacité, d'identifier les faiblesses et de favoriser les améliorations.

Cela inclut généralement des audits internes réguliers qui vérifient que les contrôles fonctionnent comme prévu, des examens de gestion qui évaluent l'état général de votre programme de sécurité et des processus de mesures correctives qui résolvent les problèmes identifiés. La norme ISO 27001 exige expressément ce cycle d'amélioration continue afin que votre ISMS devienne plus efficace au fil du temps au lieu de stagner.

Comment l'ISMS et la norme ISO 27001 sont-ils liés ?

Si vous comprenez comment l'ISMS et la norme ISO 27001 sont liés, vous pouvez aborder la certification avec clarté. L'ISMS est le système que vous créez et exploitez. ISO 27001 est la norme internationale qui définit à quoi doit ressembler un ISMS crédible et comment vous pouvez prouver que le vôtre répond aux exigences reconnues.

La norme ISO 27001 a été développée par Organisation internationale de normalisation et le Commission électrotechnique internationale développé. La version actuelle, publiée en 2022, a mis à jour la version précédente de 2013 et a modernisé les contrôles en fonction des technologies actuelles et des scénarios de menace. La norme définit les exigences relatives à l'introduction, à la mise en œuvre, à la maintenance et à l'amélioration continue d'un ISMS dans le contexte de vos risques commerciaux.

Si vous souhaitez obtenir la certification ISO 27001, un auditeur externe accrédité examinera votre ISMS pour vérifier qu'il répond aux exigences de la norme. L'audit est réalisé en deux phases. Au cours de la phase 1, votre documentation est revue pour s'assurer que votre ISMS est prêt pour l'audit complet. Au cours de la phase 2, l'auditeur visite votre entreprise, interroge les employés, vérifie les preuves et vérifie si vos contrôles fonctionnent comme indiqué. Si vous passez les deux phases, Vas-tu recevoir ton certificat, qui est valable trois ans, avec des audits de suivi annuels pour confirmer la conformité continue.

La certification fournit la preuve objective que vos pratiques de sécurité sont conformes aux normes reconnues au niveau international. La norme ISO 27001 est en fait devenue une condition préalable pour faire des affaires avec les entreprises, en particulier pour les startups européennes. Alors que les entreprises américaines peuvent accepter les rapports SOC 2, les acheteurs européens préfèrent majoritairement la norme ISO 27001, car elle est cohérente avec leurs cadres internes de gestion des risques et complète les exigences réglementaires telles que le RGPD.

Il est également important qu'environ 70 % des exigences ISO 27001 concernent d'autres cadres de conformité tels que SOC 2, NIS2, DORA et TISAX se croisent. Si vous développez correctement votre ISMS, vous créez une base qui facilite considérablement les certifications supplémentaires. Vous ne partez pas de zéro à chaque fois, mais vous développez et adaptez le travail existant.

Comment mettre en œuvre un ISMS pour la certification ISO 27001 ?

La mise en œuvre d'un ISMS peut sembler difficile si l'on considère le champ d'application complet de la norme ISO 27001. Cependant, si vous divisez le processus en phases gérables, il devient réaliste, même pour les petites équipes. La feuille de route suivante reflète ce qui a été essayé et testé par des milliers d'entreprises européennes sur la voie de la certification.

Étape 1 : Définissez votre périmètre et votre contexte

Avant de pouvoir créer un ISMS efficace, vous devez comprendre ce que vous protégez et pourquoi. Commencez par définir le périmètre de votre ISMS. Cela implique de définir quels secteurs de votre entreprise, quelles valeurs d'information et quels systèmes sont couverts par l'ISMS. Une portée ciblée n'est pas un point faible. Au contraire, cela rend souvent la certification plus rapide et plus pratique.

Pour la plupart des startups, le champ d'application comprend le produit ou le service de base ainsi que l'infrastructure de support. Si vous êtes une entreprise SaaS, votre périmètre inclut probablement votre environnement de production, le traitement des données clients, les pratiques de développement et les systèmes d'entreprise. Vous n'êtes pas obligé d'impliquer tous les services de votre organisation si certains domaines ne traitent pas d'informations sensibles ou ne sont pas exposés à des risques de sécurité importants.

Vous devez également comprendre votre contexte, c'est-à-dire les facteurs internes et externes qui influencent votre programme de sécurité. Cela inclut les exigences réglementaires que vous devez respecter, les obligations contractuelles découlant des contrats avec les clients, les attentes du secteur, votre infrastructure technologique, les capacités de votre équipe et vos objectifs commerciaux. Ce contexte façonne tout ce qui suit.

Phase 2 : Garantir l'engagement de la direction et établir la gouvernance

La norme ISO 27001 exige expressément l'engagement de la haute direction. Ce n'est pas une formalité. Sans un véritable engagement de la part de la direction, votre ISMS ne disposera pas de la base de ressources, de l'autorité et de la priorité organisationnelle nécessaires.

Dans la pratique, l'engagement des dirigeants signifie que vos fondateurs ou dirigeants approuvent officiellement la politique de sécurité de l'information, fournissent le budget et le temps nécessaires à la mise en œuvre, définissent clairement les responsabilités de l'ISMS et participent aux revues de direction. Dans les startups où le PDG est responsable à la fois des ventes, des produits et de la collecte de fonds, cela peut sembler être une charge supplémentaire. L'alternative, cependant, est un ISMS qui n'existe que sur papier et ne protège pas vraiment votre entreprise.

Établissez votre structure de gouvernance en définissant clairement à qui Responsable de la sécurité de l'information est. De nombreuses startups désignent un responsable de la sécurité informatique ou un poste comparable, même si cette personne assume d'autres tâches. Définissez les lignes hiérarchiques, définissez les pouvoirs de décision et décrivez comment la sécurité est intégrée aux décisions commerciales.

Phase 3 : Réalisez votre analyse des risques

Une fois le périmètre et la gouvernance définis, vous pouvez effectuer une analyse des risques bien fondée. Ce processus permet d'identifier les problèmes potentiels, d'évaluer la probabilité d'occurrence et les effets potentiels, et de hiérarchiser les domaines sur lesquels vous devez concentrer vos mesures de sécurité.

Commencez par faire l'inventaire de vos actifs informationnels. Cela inclut les données clients, le code source, les données financières, les informations sur les employés, la propriété intellectuelle et les systèmes qui traitent et stockent ces informations. Pour chaque actif majeur, vous identifiez des menaces réalistes en fonction de votre contexte spécifique. Une start-up qui Détails du paiement processus, est exposé à des menaces différentes de celles qui traitent des données de santé ou des données de contrôle industriel.

Évaluez chaque risque identifié en fonction de deux facteurs : quelle est la probabilité de ce scénario et quels seraient les dommages s'il devait se produire ? Vous pouvez utiliser des échelles qualitatives telles que faible, moyenne et élevée, ou des approches quantitatives lorsque vous disposez de suffisamment de données. L'objectif est de parvenir à une évaluation des risques cohérente et compréhensible qui permette de prendre des décisions rationnelles.

Documentez vos résultats dans un registre des risques qui sert de document évolutif tout au long du cycle de vie de votre ISMS. Pour chaque risque, vous enregistrez l'actif concerné, le scénario de menace, votre évaluation de probabilité et d'impact, le risque global et votre décision de traitement.

Phase 4 : Sélection et mise en œuvre des contrôles

Votre analyse des risques vous indique les domaines dans lesquels une protection est nécessaire. À présent, vous choisissez des contrôles qui permettent de gérer ces risques de manière adéquate. ISO 27001 Annexe A propose un catalogue complet de contrôles, mais votre choix doit être basé sur vos risques spécifiques et non sur la base d'une tentative générale de tout mettre en œuvre.

Pour chaque contrôle de l'annexe A, vous indiquez si vous l'avez mis en œuvre et expliquez votre décision. Lorsque vous excluez un contrôle, vous expliquez pourquoi il n'est pas pertinent dans votre contexte. Ces raisons se répercutent sur votre Déclaration d'applicabilité a, un document de certification obligatoire qui montre aux auditeurs que votre sélection de contrôles est basée sur les risques et compréhensible.

La mise en œuvre ne se limite pas à la rédaction de directives. Cela implique de mettre en place et de faire fonctionner les commandes, de configurer correctement les systèmes, de former le personnel aux nouveaux processus et de vérifier que les commandes fonctionnent comme prévu. Une politique de contrôle d'accès écrite ne vaut rien si vos systèmes autorisent un accès illimité dans la pratique.

Priorisez les contrôles qui répondent à vos risques les plus élevés. Il n'est pas nécessaire d'atteindre la perfection partout pour obtenir la certification. Vous avez besoin de contrôles appropriés qui fonctionnent comme indiqué et de preuves que vous pouvez fournir à un auditeur.

Phase 5 : Mise en place de la documentation et collecte des preuves

La documentation a deux objectifs dans votre ISMS. En interne, il assure la cohérence et soutient la formation. À l'externe, cela montre aux auditeurs que vos contrôles existent et fonctionnent efficacement.

Les documents obligatoires pour la norme ISO 27001 incluent votre politique de sécurité des informations, la méthodologie et les résultats de l'analyse des risques, la déclaration d'applicabilité, le plan de traitement des risques et les preuves de l'efficacité de vos contrôles. Vous devez également documenter les procédures relatives aux processus critiques tels que la réponse aux incidents, l'octroi d'accès, la gestion des modifications et la restauration des sauvegardes.

La collecte de preuves devient beaucoup plus facile lorsque vous les intégrez à vos opérations quotidiennes, au lieu de simplement les considérer comme une préparation à un audit. Les plateformes de conformité modernes peuvent collecter automatiquement des preuves provenant de vos systèmes, telles que les journaux d'accès, les états de configuration, formations terminées ou d'autres artefacts prouvant l'efficacité de vos contrôles. Cette collecte continue de preuves réduit le stress avant les audits et vous assure une transparence continue quant à votre situation en matière de sécurité.

Étape 6 : Formez votre équipe

L'efficacité des contrôles de sécurité dépend des personnes qui les mettent en œuvre. Votre ISMS a besoin d'un programme de formation et de sensibilisation qui garantit que chacun comprend ses responsabilités en matière de sécurité et se conforme aux processus établis.

Pour les startups, la formation ne signifie pas des programmes complexes. Cela signifie un contenu pertinent et pratique qui est en lien avec le travail réel des personnes. Les développeurs doivent comprendre les pratiques de codage sécurisé et les processus de gestion du changement. Les agents du service client doivent identifier les tentatives d'ingénierie sociale et se conformer aux politiques de traitement des données. Tout le monde doit connaître votre politique d'utilisation acceptable, vos processus de signalement des incidents et son rôle dans Protection des informations d'entreprise comprendre.

Documentez la participation aux cours de formation et vérifiez la compréhension au moyen de tests ou d'exercices pratiques. Ces preuves montrent aux auditeurs que votre équipe est capable de mettre en œuvre correctement vos contrôles de sécurité.

Phase 7 : Surveiller, auditer et améliorer

Avant que votre audit de certification n'ait lieu, vous devez effectuer des audits internes pour vérifier si votre ISMS fonctionne comme indiqué. Ces audits identifient les lacunes que vous pouvez corriger avant qu'un auditeur externe ne les découvre.

Les audits internes devraient couvrir tous les domaines de votre ISMS au fil du temps et vérifier si les directives sont respectées, si les contrôles sont efficaces et si la documentation reste à jour. Lorsque vous identifiez des problèmes, vous les documentez comme des non-conformités et vous prenez des mesures correctives jusqu'à leur mise en œuvre.

Les revues de gestion impliquent activement la direction dans le cycle ISMS. Ils évaluent les résultats des audits, les tendances en matière d'incidents, les besoins en ressources et le potentiel d'amélioration. Ces examens montrent que votre ISMS reçoit l'attention appropriée de la part de la direction et qu'il s'adapte à l'évolution des conditions.

Quels sont les défis typiques auxquels les startups sont confrontées lors de la mise en place d'un ISMS ?

Si vous connaissez les obstacles habituels, vous pouvez mieux vous préparer et rester sur la bonne voie lors de la mise en œuvre.

Ressources limitées et priorités concurrentes

Les équipes de démarrage sont très occupées et l'introduction d'un ISMS en plus des opérations quotidiennes peut créer des frictions. La solution n'est pas de remettre la sécurité à plus tard jusqu'à ce que vous disposiez de plus de ressources, mais d'aborder la mise en œuvre de manière pragmatique. Tout d'abord, concentrez-vous sur les contrôles qui tiennent compte de vos principaux risques. Utilisez des modèles et des outils qui réduisent les coûts de documentation. Acceptez le fait que votre premier ISMS ne sera pas parfait et planifiez des améliorations itératives dès le départ.

automatisation fait une différence significative à cet égard. Les plateformes qui s'intègrent à votre infrastructure technologique existante peuvent automatiquement collecter des preuves, suivre l'état des contrôles et identifier les lacunes. Par rapport aux approches basées sur Excel, cela réduit les efforts manuels de votre équipe jusqu'à 80 %. Cela est particulièrement utile pour les petites équipes où chacun assume plusieurs rôles.

Intégrer la sécurité à la culture d'entreprise

Les gens rejettent les mesures de sécurité lorsqu'ils les perçoivent comme des obstacles bureaucratiques qui ralentissent leur travail. Pour surmonter cette résistance, vous devez associer la sécurité à des objectifs commerciaux importants pour tous. Lorsque votre équipe commerciale comprend que la certification ISO 27001 permet de conclure des transactions commerciales, lorsque les développeurs reconnaissent que les pratiques de codage sécurisées empêchent les incidents de production nocturnes, la sécurité passe de la coercition imposée à la valeur partagée.

Donnez le bon exemple. Si les fondateurs et les dirigeants respectent visiblement et systématiquement les consignes de sécurité, le reste de l'entreprise leur emboîtera le pas. Si la direction considère la sécurité comme facultative ou contourne les contrôles pour des raisons de commodité, aucune politique, aussi efficace soit-elle, ne créera une culture de sécurité.

Suivez le rythme du changement

Votre ISMS ne doit pas être statique car votre entreprise ne l'est pas. Les nouveaux produits, les nouvelles intégrations, les nouveaux membres de l'équipe et les nouvelles menaces modifient constamment votre environnement de risque. Intégrez des cycles de révision à vos processus habituels. Lorsque vous lancez un nouveau système ou une intégration importante, évaluez son impact sur la sécurité. Lorsque vous recrutez un nouveau fournisseur, vérifiez-le par rapport à votre Critères de gestion des fournisseurs. Lorsqu'un incident se produit, mettez à jour vos contrôles et vos processus en fonction des informations que vous avez obtenues.

Cette approche d'amélioration continue garantit que votre ISMS se renforce au fil du temps, au lieu de s'éroder à mesure que votre entreprise se développe.

Quels sont les avantages d'un ISMS mature ?

Un ISMS bien mis en œuvre transforme la conformité d'un fardeau en un véritable avantage concurrentiel à plusieurs niveaux concrets.

L'avantage le plus immédiat pour de nombreuses startups est la possibilité de conclure des transactions qui seraient autrement impossibles. Les entreprises clientes exigent de plus en plus la certification ISO 27001 comme condition préalable au processus d'approvisionnement. Lorsque votre certificat est prêt, les contrôles de sécurité deviennent de courts processus de validation au lieu de longues négociations. Vous passerez moins de temps à répondre à des questionnaires et plus de temps à montrer comment votre produit résout les problèmes des clients.

La conformité réglementaire est beaucoup plus facile lorsque vous vous basez sur un ISMS. Mourez GDPR nécessite des mesures de sécurité fondées sur les risques, une responsabilisation et des processus documentés, tous fournis par votre ISMS. Si vous devez ultérieurement répondre aux exigences de la DORA pour les clients du secteur financier ou mettre en œuvre la norme NIS2, le chevauchement de 70 % avec la norme ISO 27001 signifie que vous avez déjà effectué la majeure partie du travail.

Sur le plan opérationnel, un ISMS crée de la prévisibilité. Les incidents continueront de se produire, mais votre réponse est coordonnée plutôt que compliquée. Les audits deviennent des examens de routine au lieu de phases de préparation mouvementées. Les nouveaux employés comprennent leurs responsabilités en matière de sécurité dès le premier jour. Vous passez moins de temps à réinventer constamment les processus et plus de temps à les améliorer.

Mais le plus important est peut-être de jeter les bases d'une croissance sûre. L'ISMS que vous êtes en train de créer aujourd'hui s'adapte à votre entreprise. Les directives, les contrôles et la culture que vous établissez prennent de plus en plus de valeur à mesure que le nombre de clients, les données et les exigences augmentent.

Un ISMS bien mis en œuvre peut fournir :

Probabilité réduite de failles de sécurité et de pannes.

Confiance accrue des clients et avantage concurrentiel évident.

Conformité facilitée aux réglementations telles que le RGPD, le SOC 2 et d'autres cadres.

Un cadre stratégique qui favorise la croissance avec certitude.

De nombreuses startups constatent que leur ISMS est en train de devenir l'épine dorsale de leur approche de la sécurité et de la protection des données et crée des processus vérifiables et prévisibles qui permettent d'économiser du temps et de l'argent.

Votre prochaine étape avec votre ISMS

La création d'un ISMS et l'obtention de la certification ISO 27001 font partie des investissements les plus précieux qu'une start-up en pleine croissance puisse faire. Vous serez en mesure de décrocher des contrats d'entreprise, de démontrer aux clients et aux investisseurs des pratiques de sécurité éprouvées, de réduire les risques de sécurité réels et de mettre en place des structures adaptées à votre activité.

Le chemin à parcourir jusqu'à la certification est plus clair qu'il n'y paraît à première vue. Définissez votre périmètre, analysez vos risques, mettez en œuvre des contrôles appropriés, documentez vos mesures et prouvez que votre système fonctionne. Avec la bonne approche et les bons outils, vous pouvez effectuer ce voyage en quelques semaines au lieu de plusieurs mois.

Lorsque vous êtes prêt à faire de la conformité un fardeau un avantage concurrentiel, commencez par comprendre où vous en êtes actuellement. Un Analyse des écarts vous indique exactement les points que vous devez encore aborder pour la certification et crée une feuille de route claire. Faites le premier pas et voyez par vous-même à quel point le chemin vers la certification ISO 27001 peut être structuré et réalisable.

Questions fréquemment posées (FAQ) sur l'ISMS pour les startups

Qu'est-ce qu'un ISMS exactement en termes simples ?

Un ISMS est le système complet que votre entreprise utilise pour gérer la sécurité de l'information. Cela inclut vos politiques de sécurité, les processus que vous suivez, les contrôles que vous mettez en œuvre, les personnes responsables de la sécurité et les mécanismes de surveillance et d'amélioration continue. Considérez-le comme une approche structurée visant à protéger vos informations les plus précieuses, plutôt que de traiter les problèmes de sécurité de manière aléatoire lorsqu'ils surviennent.

Pourquoi une start-up devrait-elle investir dans un ISMS avant de devenir une grande entreprise ?

Attendre de grandir ne facilite pas la mise en œuvre, mais la rend plus difficile. Les petites équipes peuvent établir les bases de la sécurité plus rapidement car il y a moins de complexité, moins de systèmes existants et une plus grande concentration au sein de l'équipe. Plus important encore, vos clients et prospects vous posent déjà des questions sur vos pratiques en matière de sécurité. Les transactions d'entreprise d'une valeur de 100 000 euros ou plus dépendent régulièrement de la certification ISO 27001. La start-up, certifiée en six semaines, remporte l'accord, tandis que les concurrents passent des mois à expliquer qu'ils y travaillent.

En quoi la norme ISO 27001 diffère-t-elle du simple fait d'avoir un ISMS ?

L'ISMS est votre véritable système de gestion de la sécurité. ISO 27001 est la norme internationale qui définit ce que doit inclure un bon ISMS et comment vous pouvez prouver que le vôtre répond à ces exigences. Vous pouvez avoir un ISMS sans certification ISO 27001, mais sans certification, vous ne pouvez pas montrer à vos clients qu'un tiers indépendant a confirmé que vos pratiques de sécurité sont conformes aux normes internationales.

Une start-up de 15 personnes peut-elle réellement être certifiée ISO 27001 ?

Absolument. La norme ISO 27001 est conçue pour être évolutive pour les organisations de toutes tailles. Ce qui est en train de changer, c'est la complexité de la mise en œuvre, et non sa faisabilité. Une start-up de 15 personnes dispose généralement d'un environnement technologique plus simple, de moins de processus et de moins de bureaucratie qu'une entreprise de 500 employés. Cela signifie un périmètre plus restreint, une mise en œuvre plus rapide et un audit plus facile à gérer. Avec les bons conseils et les bons outils, de nombreuses startups obtiennent la certification en six à huit semaines.

Combien de temps faut-il généralement pour mettre en œuvre un ISMS pour une start-up ?

La durée dépend de votre point de départ, de votre périmètre et des ressources que vous utilisez. Une start-up ciblée qui donne la priorité à la mise en œuvre peut souvent établir un ISMS fonctionnel et obtenir la certification dans un délai de six à douze semaines. L'approche traditionnelle faisant appel à des consultants externes prend souvent de six à douze mois, mais les plateformes de conformité modernes dotées d'une automatisation et d'une assistance experte raccourcissent considérablement cette période, alors que votre équipe n'a besoin d'investir que 15 à 20 heures.

Un ISMS concerne-t-il uniquement les contrôles techniques de sécurité ?

Les contrôles techniques tels que le chiffrement, la gestion des accès et la sécurité du réseau sont des éléments importants, mais un ISMS s'adresse de la même manière aux personnes et aux processus. Certains de vos principaux risques sont liés à des facteurs humains, tels que les employés qui tombent dans le piège du phishing, les fournisseurs dont les pratiques de sécurité sont faibles ou les processus qui encouragent les erreurs. Votre ISMS comprend donc une formation de sensibilisation à la sécurité, des processus de gestion des fournisseurs, des politiques de contrôle d'accès et des plans de réponse aux incidents en plus des mesures techniques.

Que se passe-t-il si nous ne réussissons pas l'audit de certification ?

Les audits de certification se soldent rarement par un échec total si vous vous êtes bien préparé. Le plus souvent, les auditeurs identifient certaines non-conformités que vous devez corriger avant de délivrer le certificat. Vous recevez un rapport avec les points identifiés, vous mettez en œuvre des mesures correctives et l'auditeur examine leur mise en œuvre. Lorsque vous considérez les résultats de l'audit comme des opportunités d'amélioration plutôt que comme un échec, le processus reste constructif. Avec une bonne préparation, des audits internes et des analyses des lacunes, les grandes surprises sont rares dans les audits de certification.

Quel est le coût de la mise en œuvre d'un ISMS et de l'obtention de la certification ISO 27001 ?

Les approches traditionnelles faisant appel à des consultants externes atteignent souvent des coûts totaux à six chiffres lorsque les frais de conseil, les dépenses internes et les coûts d'audit sont pris en compte. Les plateformes de conformité modernes dotées d'une automatisation et d'un support expert intégré réduisent considérablement ces coûts, souvent à une dépense totale inférieure à 15 000 euros pour les startups ayant un périmètre clair. L'audit de certification lui-même coûte généralement entre 5 000 et 15 000 euros, selon l'étendue et l'organisme de certification.

La certification ISO 27001 contribue-t-elle à satisfaire à d'autres exigences de conformité ?

Clairement. Environ 70 % des exigences de la norme ISO 27001 recoupent celles d'autres cadres tels que SOC 2, GDPR, NIS2, DORA et TISAX. Une fois que votre ISMS ISO 27001 est prêt, l'ajout d'exigences de conformité supplémentaires signifie que vous adaptez et complétez votre système existant au lieu de repartir de zéro. Pour les entreprises européennes qui exigent plusieurs certifications pour différents segments de clientèle, cela se traduit par des gains d'efficacité significatifs.

Quel est le bon moment pour commencer avec un ISMS ?

Le meilleur moment est plus tôt que vous ne le pensez. De nombreuses startups ne commencent par un ISMS que lorsqu'une transaction spécifique en dépend ou qu'un investisseur le demande. Mais pour l'instant, le temps vous presse. Si vous commencez tôt, vous pouvez construire des structures de sécurité parallèlement à votre croissance, au lieu de les moderniser plus tard en cas de stress. Un ISMS établi à un stade précoce est plus facile à mettre en œuvre car votre entreprise est encore moins complexe et empêche les processus impurs de se solidifier au fil des années.

Avons-nous besoin de consultants externes pour la mise en œuvre de l'ISMS ?

Pas nécessairement, mais cela dépend de votre expérience interne. Si votre équipe possède déjà une expertise en matière d'ISO 27001 et de gestion des risques, vous pouvez également créer vous-même un ISMS. Cependant, de nombreuses startups optent pour des outils spécialisés ou une assistance externe pour éviter les erreurs typiques, gagner du temps et obtenir la certification plus rapidement. Le facteur décisif n'est pas de savoir si vous faites appel à une aide extérieure, mais que votre ISMS soit réellement compris, vécu et amélioré en permanence au lieu d'être simplement créé pour l'audit.

.svg)