Wenn du schon einmal einen Deal verloren hast, weil ein Interessent nach deinem ISO 27001 Zertifikat gefragt hat und du keines hattest, dann verstehst du bereits, warum Informationssicherheit für Startups wichtig ist. Die Frage „Kannst du uns eure Security-Dokumentation zur Verfügung stellen?“ ist in B2B-Vertriebsgesprächen mittlerweile genauso üblich wie Fragen zu Preisen oder Implementierungszeitplänen. Enterprise-Kunden, Investoren und Partner erwarten heute von Startups, dass sie vom ersten Tag an reife Sicherheitspraktiken nachweisen können, und ein Information Security Management System steht im Zentrum dieser Erwartung.

Dieser Leitfaden führt dich durch alles, was du wissen musst, um ein ISMS aufzubauen, das für dein Startup funktioniert und mit den Anforderungen der ISO 27001 übereinstimmt. Du erfährst, was ein ISMS tatsächlich ist, warum es speziell für wachsende Unternehmen relevant ist, wie du es implementierst, ohne dein Team zu überfordern, und was dich auf dem Weg zur Zertifizierung erwartet. Egal ob du dich zum ersten Mal mit dem Thema beschäftigst oder dich auf dein Zertifizierungsaudit vorbereitest, dieser Leitfaden gibt dir die praktische Grundlage, die du brauchst.

Was ist ein ISMS?

Ein Information Security Management System ist ein formales, dokumentiertes Rahmenwerk, das definiert, wie dein Unternehmen sensible Informationen schützt. Anstatt Sicherheit als eine Sammlung voneinander losgelöster Tools und Maßnahmen zu betrachten, bringt ein ISMS alles in einem kohärenten System zusammen, mit klaren Richtlinien, zugewiesenen Verantwortlichkeiten, messbaren Zielen und Prozessen zur kontinuierlichen Verbesserung.

Du kannst es dir vorstellen wie den Unterschied zwischen einem Haus, das nach einem Bauplan errichtet wurde, und einem Haus, an das immer dann zufällig neue Räume angebaut wurden, wenn jemand Lust dazu hatte. Beide mögen technisch gesehen Häuser sein, aber nur eines hat eine logische Struktur, solide Fundamente und Systeme, die effizient zusammenarbeiten. Ein ISMS liefert diesen Bauplan für dein Sicherheitsprogramm und stellt sicher, dass jede Kontrolle, jede Richtlinie und jedes Verfahren einem klar definierten Zweck dient und mit deinen übergeordneten Sicherheitszielen verknüpft ist.

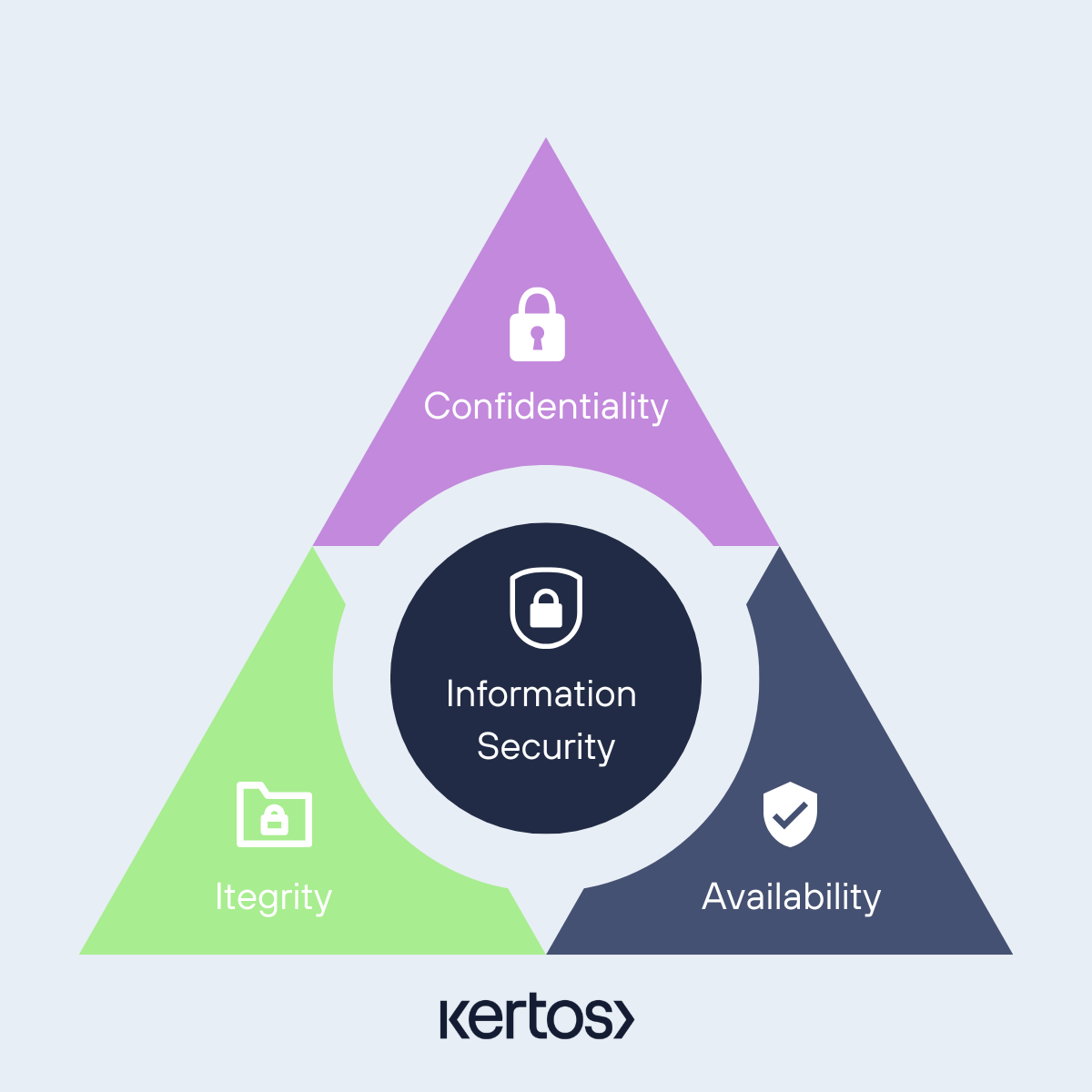

Der zentrale Zweck jedes ISMS besteht darin, drei grundlegende Eigenschaften von Informationen zu schützen, die häufig als CIA-Triade bezeichnet werden. Vertraulichkeit stellt sicher, dass sensible Daten nur für autorisierte Personen zugänglich bleiben. Integrität stellt sicher, dass Informationen korrekt bleiben und nicht manipuliert wurden. Verfügbarkeit stellt sicher, dass autorisierte Nutzer auf Informationen zugreifen können, wenn sie diese benötigen. Jede Sicherheitsmaßnahme in deinem ISMS dient letztlich einem oder mehreren dieser drei Ziele.

Was ein ISMS besonders wertvoll macht, ist sein systematischer Umgang mit Risiken. Anstatt Sicherheitsmaßnahmen auf Basis von Annahmen umzusetzen oder erst nach einem Vorfall zu reagieren, verlangt ein ISMS, dass du deine spezifischen Risiken identifizierst, ihre Eintrittswahrscheinlichkeit und Auswirkungen bewertest und Kontrollen implementierst, die im Verhältnis zu diesen realen Risiken stehen. Das bedeutet, dass du deine begrenzten Ressourcen dort einsetzt, wo sie am meisten bewirken, statt jeder theoretischen Bedrohung hinterherzulaufen.

Warum ist ein ISMS für Startups entscheidend?

Viele Gründer gehen davon aus, dass Informationssicherheit ein Thema für große Unternehmen mit eigenen Security-Teams und Compliance-Abteilungen ist. Diese Annahme ist zunehmend kostspielig geworden, da sich die Geschäftswelt verändert hat. Heute beeinflusst deine Sicherheitsposition direkt deine Fähigkeit, Deals abzuschließen, Kapital einzuwerben und Partnerschaften aufzubauen.

Die Realität ist, dass Startups trotz ihrer Größe häufig äußerst sensible Informationen verarbeiten. Du könntest Zahlungsdaten von Kunden verarbeiten, personenbezogene Daten speichern, die der DSGVO unterliegen, geistiges Eigentum im Millionenwert verwalten oder Zugangsdaten zu den Systemen deiner Kunden halten. Eine einzige Sicherheitsverletzung kann das Vertrauen zerstören, das du über Jahre aufgebaut hast, und für ein Startup ohne die finanziellen Reserven eines etablierten Unternehmens können die Folgen existenzbedrohend sein.

Über reine Risikominimierung hinaus schafft ein ISMS konkrete geschäftliche Vorteile, die sich direkt auf dein Wachstum auswirken. Wenn du um Enterprise-Verträge im Wert von 500.000 Euro oder mehr konkurrierst, werden die Einkaufs- und Sicherheitsteams des kaufenden Unternehmens deine Sicherheitspraktiken genauso gründlich prüfen wie dein Produkt. Ein ISO 27001 zertifiziertes ISMS verwandelt Sicherheitsfragen von Dealblockern in Differenzierungsmerkmale. Du wechselst von „Wir nehmen Sicherheit ernst“ zu „Hier ist unser Zertifikat, hier ist unser Statement of Applicability, und so managen wir diese Risiken.“

Ein ISMS legt außerdem die Grundlage für sicheres Skalieren. In der Frühphase können Startups Sicherheit manchmal über informelle Praktiken und implizites Wissen handhaben, doch dieser Ansatz bricht schnell zusammen, sobald du Teammitglieder hinzufügst, deinen Tech-Stack erweiterst und mehr Kunden gewinnst. Die Richtlinien und Prozesse, die du in deinem ISMS etablierst, schaffen wiederholbare, konsistente Sicherheitspraktiken, denen neue Mitarbeiter sofort folgen können. Du hörst auf, dich darauf zu verlassen, dass bestimmte Personen sich daran erinnern, das Richtige zu tun, und beginnst, dich auf dokumentierte Systeme zu verlassen, die unabhängig davon funktionieren, wer sie ausführt.

Betrachte den praktischen Unterschied. Ohne ISMS könnte das Onboarding eines neuen Entwicklers darin bestehen, dass jemand mündlich eure Zugriffskontrollpraktiken erklärt, vielleicht zeigt, wie Security-Tools eingerichtet werden, und hofft, dass die gleichen Verfahren wie bei allen anderen befolgt werden. Mit einem ISMS hast du dokumentierte Zugriffskontrollrichtlinien, definierte Provisioning-Prozesse, verpflichtende Security-Trainingsmodule und Nachweise, dass jeder Schritt abgeschlossen wurde. Wenn ein Auditor oder Kunde fragt, wie du das Zugriffsmanagement handhabst, hast du eine klare, überprüfbare Antwort.

Startups denken häufig, dass Informationssicherheit nur große Unternehmen betrifft. Diese Annahme ist riskant.

Hier ist, warum ein ISMS für Startups wichtig ist:

Baut vom ersten Tag an Kundenvertrauen auf. Wenn du erklären kannst, wie du Daten schützt, entscheiden sich Interessenten für dich statt für Wettbewerber, die das nicht können.

Macht Wachstum sicher. Mit deinem Unternehmen wachsen auch Volumen und Wert deiner Daten. Ein ISMS stellt sicher, dass deine Sicherheitspraktiken mit dir mitwachsen.

Reduziert Risiken erheblich. Indem du Schwachstellen früh identifizierst und kontinuierlich verfolgst, kann dein Team Sicherheitsvorfälle und deren finanzielle sowie reputative Kosten reduzieren.

Unterstützt strategische Entscheidungen. Informationssicherheit wird Teil jeder neuen Produkt-, Feature- oder Partnerschaftsentscheidung.

Stell dir dein Startup wie ein Schiff vor. Ohne Navigationsinstrumente, also ohne ein ISMS, kann jeder Sturm dich zum Kentern bringen. Mit einem System an Bord steuerst du gezielt auf Chancen zu und meidest Gefahren, sodass Sicherheit Teil deiner strategischen Reise wird.

Was sind die Kernbestandteile eines effektiven ISMS?

Der Aufbau eines ISMS, das tatsächlich funktioniert, erfordert mehrere miteinander verbundene Komponenten. Wenn du diese Elemente verstehst, kannst du die Implementierung systematisch angehen, statt jede Anforderung als isolierte Checkbox zu behandeln.

Informationssicherheitsrichtlinien

Deine Richtlinien bilden das Fundament deines ISMS. Sie legen die Regeln und Grundsätze fest, die bestimmen, wie dein Unternehmen mit Sicherheit umgeht. Dabei handelt es sich nicht um generische Vorlagen aus dem Internet, sondern um Dokumente, die deinen tatsächlichen Geschäftskontext, deine Risikobereitschaft und deine operative Realität widerspiegeln.

Das Richtlinienframework eines Startups umfasst typischerweise eine übergeordnete Informationssicherheitsrichtlinie, die Richtung und Grundhaltung vorgibt, ergänzt durch spezifische Richtlinien zu Themen wie Acceptable Use, Zugriffskontrolle, Datenklassifizierung, Incident Response und Lieferantenmanagement. Entscheidend ist, dass diese Richtlinien praxisnah und umsetzbar sind, statt aspirative Dokumente zu sein, die niemand liest. Wenn deine Acceptable-Use-Richtlinie etwas verbietet, das dein Team täglich tut, ist sie bedeutungslos. Effektive Richtlinien beschreiben, was Menschen tatsächlich tun sollen, in einer verständlichen Sprache und mit klaren Konsequenzen bei Nichteinhaltung.

Risikoanalyse und Risikobehandlung

In der Risikoanalyse wird dein ISMS konkret auf deine Situation zugeschnitten. Du identifizierst die Assets, die für dein Unternehmen am wichtigsten sind, die Bedrohungen, die diese betreffen könnten, die Schwachstellen, die ausgenutzt werden könnten, und die potenziellen Auswirkungen, falls etwas schiefgeht. Diese Analyse steuert jede weitere Entscheidung in deinem ISMS.

Der ISO 27001 Standard verlangt eine formale Methodik zur Risikoanalyse, schreibt jedoch nicht exakt vor, wie du sie durchzuführen hast. Für Startups ist ein pragmatischer Ansatz sinnvoll. Du erstellst ein Asset-Inventar, das deine kritischen Informationen und Systeme dokumentiert, identifizierst realistische Bedrohungsszenarien basierend auf deiner Branche und deinem Tech-Stack, bewertest Risiken anhand von Eintrittswahrscheinlichkeit und Auswirkung und entscheidest anschließend, wie jedes Risiko behandelt werden soll. Deine Optionen sind, Risiken durch Controls zu reduzieren, sie über Versicherungen oder vertragliche Vereinbarungen zu übertragen, sie durch geänderte Praktiken zu vermeiden oder sie zu akzeptieren, sofern sie innerhalb deiner definierten Risikotoleranz liegen.

Security Controls

Controls sind die konkreten Mechanismen, mit denen du Risiken reduzierst. Dazu gehören technische Maßnahmen wie Verschlüsselung, Firewalls und Multi-Faktor-Authentifizierung. Dazu gehören physische Maßnahmen wie Zutrittsbeschränkungen zu Büros und Gerätesicherheit. Und entscheidend gehören dazu administrative Maßnahmen wie Richtlinien, Schulungen und definierte Prozesse.

ISO 27001 enthält im Annex A insgesamt 93 Controls, organisiert in vier Kategorien: organisatorische Controls, personenbezogene Controls, physische Controls und technologische Controls. Du musst nicht jeden Control implementieren, aber du musst jeden berücksichtigen und dokumentieren, warum du ihn ein- oder ausgeschlossen hast. Diese Begründung wird in deinem Statement of Applicability festgehalten. Dieses Dokument ist ein zentrales Artefakt im Zertifizierungsaudit und zeigt, dass deine Control-Auswahl risikobasiert und nachvollziehbar ist.

Incident Management

Selbst die besten Sicherheitsprogramme erleben Vorfälle. Der Unterschied zwischen reifen und verwundbaren Unternehmen liegt in der Reaktion. Dein ISMS sollte klare Verfahren definieren, um Sicherheitsereignisse zu erkennen, zu bewerten, ob es sich um tatsächliche Incidents handelt, Schäden einzudämmen, Bedrohungen zu beseitigen, den Normalbetrieb wiederherzustellen und aus dem Vorfall zu lernen.

Für Startups bedeutet Incident Management nicht, dass du ein 24/7 Security Operations Center betreiben musst. Es bedeutet, dokumentierte Prozesse zu haben, klar definierte Rollen, getestete Kommunikationswege und die Verpflichtung, aus jedem Vorfall zu lernen. Wenn dein erster größerer Incident eintritt, macht ein schriftliches Playbook den Unterschied zwischen koordinierter Reaktion und hektischer Improvisation.

Kontinuierliche Verbesserung

Ein ISMS ist kein Projekt, das du abschließt und dann vergisst. Die Bedrohungslandschaft verändert sich ständig, dein Unternehmen entwickelt sich weiter, neue Schwachstellen entstehen und Angreifer entwickeln neue Techniken. Dein ISMS muss Mechanismen enthalten, um Wirksamkeit zu überwachen, Schwächen zu identifizieren und Verbesserungen voranzutreiben.

Dazu gehören in der Regel regelmäßige interne Audits, die prüfen, ob Controls wie vorgesehen funktionieren, Management Reviews, die den Gesamtzustand deines Sicherheitsprogramms bewerten, und Korrekturmaßnahmenprozesse, die identifizierte Probleme beheben. ISO 27001 verlangt ausdrücklich diesen kontinuierlichen Verbesserungszyklus, damit dein ISMS mit der Zeit effektiver wird, statt zu stagnieren.

Wie hängen ISMS und ISO 27001 zusammen?

Wenn du verstehst, wie ISMS und ISO 27001 zusammenhängen, kannst du die Zertifizierung mit Klarheit angehen. Das ISMS ist das System, das du aufbaust und betreibst. ISO 27001 ist der internationale Standard, der definiert, wie ein glaubwürdiges ISMS aussehen sollte und wie du nachweisen kannst, dass deines anerkannte Anforderungen erfüllt.

ISO 27001 wurde von der International Organization for Standardization und der International Electrotechnical Commission entwickelt. Die aktuelle Version, veröffentlicht im Jahr 2022, aktualisierte die vorherige Version von 2013 und modernisierte die Controls entsprechend aktueller Technologien und Bedrohungsszenarien. Der Standard legt Anforderungen für die Einführung, Implementierung, Aufrechterhaltung und kontinuierliche Verbesserung eines ISMS im Kontext deiner Geschäftsrisiken fest.

Wenn du eine ISO 27001 Zertifizierung anstrebst, prüft ein akkreditierter externer Auditor dein ISMS, um zu verifizieren, dass es den Anforderungen des Standards entspricht. Das Audit erfolgt in zwei Phasen. In Phase 1 wird deine Dokumentation überprüft, um sicherzustellen, dass dein ISMS bereit für das vollständige Audit ist. In Phase 2 besucht der Auditor dein Unternehmen, interviewt Mitarbeiter, prüft Nachweise und testet, ob deine Controls wie dokumentiert funktionieren. Wenn du beide Phasen bestehst, erhältst du dein Zertifikat, das drei Jahre gültig ist, mit jährlichen Überwachungsaudits zur Bestätigung der fortlaufenden Konformität.

Die Zertifizierung liefert einen objektiven Nachweis, dass deine Sicherheitspraktiken international anerkannten Standards entsprechen. Besonders für europäische Startups ist ISO 27001 faktisch zur Voraussetzung geworden, um mit Enterprises Geschäfte zu machen. Während amerikanische Unternehmen möglicherweise SOC 2 Berichte akzeptieren, bevorzugen europäische Käufer überwiegend ISO 27001, da es mit ihren internen Risikomanagement-Frameworks übereinstimmt und regulatorische Anforderungen wie die DSGVO ergänzt.

Wichtig ist außerdem, dass sich rund 70 Prozent der ISO 27001 Anforderungen mit anderen Compliance-Frameworks wie SOC 2, NIS2, DORA und TISAX überschneiden. Wenn du dein ISMS sauber aufbaust, schaffst du eine Grundlage, die zusätzliche Zertifizierungen deutlich erleichtert. Du beginnst nicht jedes Mal von vorne, sondern erweiterst und passt bestehende Arbeit an.

Wie implementierst du ein ISMS für eine ISO 27001 Zertifizierung?

Die Implementierung eines ISMS kann überwältigend wirken, wenn du dir den gesamten Umfang der ISO 27001 ansiehst. Wenn du den Prozess jedoch in überschaubare Phasen unterteilst, wird er selbst für kleine Teams realistisch umsetzbar. Die folgende Roadmap spiegelt wider, was sich bei Tausenden europäischer Unternehmen auf dem Weg zur Zertifizierung bewährt hat.

Phase 1: Definiere deinen Scope und deinen Kontext

Bevor du ein wirksames ISMS aufbauen kannst, musst du verstehen, was du schützt und warum. Beginne damit, den Scope deines ISMS zu definieren. Das bedeutet, festzulegen, welche Teile deines Unternehmens, welche Informationswerte und welche Systeme vom ISMS abgedeckt werden. Ein fokussierter Scope ist keine Schwäche. Im Gegenteil, er macht die Zertifizierung häufig schneller und praktikabler.

Bei den meisten Startups umfasst der Scope das Kernprodukt oder die Hauptdienstleistung sowie die unterstützende Infrastruktur. Wenn du ein SaaS-Unternehmen bist, beinhaltet dein Scope wahrscheinlich deine Produktionsumgebung, die Verarbeitung von Kundendaten, Entwicklungspraktiken und Unternehmenssysteme. Du musst nicht zwingend jeden Bereich deines Unternehmens einbeziehen, wenn bestimmte Bereiche keine sensiblen Informationen verarbeiten oder keinen erheblichen Sicherheitsrisiken ausgesetzt sind.

Du musst außerdem deinen Kontext verstehen, also die internen und externen Faktoren, die dein Sicherheitsprogramm beeinflussen. Dazu gehören regulatorische Anforderungen, die du erfüllen musst, vertragliche Verpflichtungen aus Kundenverträgen, Branchenerwartungen, dein Tech-Stack, die Fähigkeiten deines Teams und deine Geschäftsziele. Dieser Kontext prägt alles, was folgt.

Phase 2: Sichere das Commitment der Führungsebene und etabliere Governance

ISO 27001 verlangt ausdrücklich das Engagement des Top-Managements. Das ist keine Formalität. Ohne echtes Commitment der Führung wird deinem ISMS die notwendige Ressourcenbasis, Autorität und organisatorische Priorität fehlen.

In der Praxis bedeutet Leadership Commitment, dass deine Gründer oder Führungskräfte die Informationssicherheitsrichtlinie formell genehmigen, Budget und Zeit für die Implementierung bereitstellen, klare Verantwortlichkeiten für das ISMS festlegen und an Management Reviews teilnehmen. In Startups, in denen der CEO gleichzeitig Vertrieb, Produkt und Fundraising verantwortet, kann sich das wie eine zusätzliche Belastung anfühlen. Die Alternative ist jedoch ein ISMS, das nur auf dem Papier existiert und dein Unternehmen nicht wirklich schützt.

Etabliere deine Governance-Struktur, indem du klar definierst, wer für Informationssicherheit verantwortlich ist. Viele Startups benennen einen Chief Information Security Officer oder eine vergleichbare Rolle, auch wenn diese Person weitere Aufgaben übernimmt. Lege Reporting-Linien fest, definiere Entscheidungsbefugnisse und beschreibe, wie Security in Geschäftsentscheidungen integriert wird.

Phase 3: Führe deine Risikoanalyse durch

Sobald Scope und Governance definiert sind, kannst du eine fundierte Risikoanalyse durchführen. Dieser Prozess identifiziert, was schiefgehen könnte, bewertet Eintrittswahrscheinlichkeit und potenzielle Auswirkungen und priorisiert, wo du deine Sicherheitsmaßnahmen fokussieren solltest.

Beginne mit einem Inventar deiner Informationswerte. Dazu gehören Kundendaten, Quellcode, Finanzdaten, Mitarbeiterinformationen, geistiges Eigentum und die Systeme, die diese Informationen verarbeiten und speichern. Für jedes wesentliche Asset identifizierst du realistische Bedrohungen auf Basis deines spezifischen Kontexts. Ein Startup, das Zahlungsdaten verarbeitet, ist anderen Bedrohungen ausgesetzt als eines, das Gesundheitsdaten oder industrielle Steuerungsdaten verarbeitet.

Bewerte jedes identifizierte Risiko anhand von zwei Faktoren: Wie wahrscheinlich ist dieses Szenario und wie hoch wäre der Schaden, wenn es eintritt? Du kannst qualitative Skalen wie niedrig, mittel und hoch verwenden oder quantitative Ansätze, wenn ausreichend Daten vorliegen. Ziel ist eine konsistente, nachvollziehbare Risikobewertung, die rationale Entscheidungen ermöglicht.

Dokumentiere deine Ergebnisse in einem Risikoregister, das während des gesamten Lebenszyklus deines ISMS als lebendes Dokument dient. Für jedes Risiko hältst du das betroffene Asset, das Bedrohungsszenario, deine Bewertung von Wahrscheinlichkeit und Auswirkung, das Gesamtrisiko sowie deine Behandlungsentscheidung fest.

Phase 4: Wähle und implementiere Controls

Deine Risikoanalyse zeigt dir, wo Schutz notwendig ist. Jetzt wählst du Controls aus, die diese Risiken angemessen adressieren. ISO 27001 Annex A bietet einen umfassenden Katalog von Controls, doch deine Auswahl sollte sich aus deinen konkreten Risiken ergeben und nicht aus dem pauschalen Versuch, alles umzusetzen.

Für jeden Control in Annex A dokumentierst du, ob du ihn implementiert hast und begründest deine Entscheidung. Wenn du einen Control ausschließt, erklärst du, warum er in deinem Kontext nicht relevant ist. Diese Begründungen fließen in dein Statement of Applicability ein, ein verpflichtendes Dokument für die Zertifizierung, das Auditoren zeigt, dass deine Control-Auswahl risikobasiert und nachvollziehbar ist.

Implementierung bedeutet mehr als das Schreiben von Richtlinien. Es bedeutet, Controls tatsächlich in Betrieb zu nehmen, Systeme korrekt zu konfigurieren, Menschen auf neue Prozesse zu schulen und zu überprüfen, dass die Controls wie vorgesehen funktionieren. Eine schriftliche Zugriffskontrollrichtlinie ist wertlos, wenn deine Systeme in der Praxis uneingeschränkten Zugriff erlauben.

Priorisiere Controls, die deine höchsten Risiken adressieren. Du musst nicht überall Perfektion erreichen, um zertifiziert zu werden. Du brauchst angemessene Controls, die wie dokumentiert funktionieren, und Nachweise, die du einem Auditor vorlegen kannst.

Phase 5: Dokumentation aufbauen und Nachweise sammeln

Dokumentation erfüllt in deinem ISMS zwei Zwecke. Intern sorgt sie für Konsistenz und unterstützt Schulungen. Extern zeigt sie Auditoren, dass deine Controls existieren und wirksam funktionieren.

Zu den verpflichtenden Dokumenten für ISO 27001 gehören deine Informationssicherheitsrichtlinie, deine Methodik und Ergebnisse der Risikoanalyse, dein Statement of Applicability, dein Risikobehandlungsplan und Nachweise über die Wirksamkeit deiner Controls. Darüber hinaus solltest du Verfahren für kritische Prozesse wie Incident Response, Zugriffserteilung, Change Management und Backup-Wiederherstellung dokumentieren.

Das Sammeln von Nachweisen wird deutlich einfacher, wenn du es in deinen täglichen Betrieb integrierst, statt es als reine Audit-Vorbereitung zu betrachten. Moderne Compliance-Plattformen können automatisch Nachweise aus deinen Systemen sammeln, etwa Zugriffprotokolle, Konfigurationsstände, absolvierte Trainings oder andere Artefakte, die die Wirksamkeit deiner Controls belegen. Diese kontinuierliche Nachweiserhebung reduziert Stress vor Audits und gibt dir laufende Transparenz über deine Sicherheitslage.

Phase 6: Schulen dein Team

Security Controls sind nur so effektiv wie die Menschen, die sie umsetzen. Dein ISMS benötigt ein Trainings- und Awareness-Programm, das sicherstellt, dass alle ihre Sicherheitsverantwortung verstehen und etablierte Prozesse einhalten.

Für Startups bedeutet Training keine aufwendigen Programme. Es bedeutet relevante, praxisnahe Inhalte, die an die tatsächliche Arbeit der Menschen anknüpfen. Entwickler müssen sichere Coding-Praktiken und Change-Management-Prozesse verstehen. Customer-Support-Mitarbeiter müssen Social-Engineering-Versuche erkennen und Datenhandhabungsrichtlinien einhalten. Alle müssen deine Acceptable-Use-Richtlinie, Incident-Reporting-Prozesse und ihre Rolle beim Schutz von Unternehmensinformationen verstehen.

Dokumentiere die Teilnahme an Schulungen und überprüfe das Verständnis durch Tests oder praktische Übungen. Diese Nachweise zeigen Auditoren, dass dein Team in der Lage ist, deine Security Controls korrekt umzusetzen.

Phase 7: Überwachen, auditieren und verbessern

Bevor dein Zertifizierungsaudit stattfindet, solltest du interne Audits durchführen, die prüfen, ob dein ISMS wie dokumentiert funktioniert. Diese Audits identifizieren Lücken, die du schließen kannst, bevor ein externer Auditor sie entdeckt.

Interne Audits sollten im Zeitverlauf alle Bereiche deines ISMS abdecken und prüfen, ob Richtlinien eingehalten werden, Controls wirksam sind und Dokumentation aktuell bleibt. Wenn du Probleme feststellst, dokumentierst du sie als Nonconformities und verfolgst Korrekturmaßnahmen bis zur Umsetzung.

Management Reviews binden die Führungsebene aktiv in den ISMS-Zyklus ein. Sie bewerten Auditergebnisse, Incident-Trends, Ressourcenbedarf und Verbesserungspotenziale. Diese Reviews zeigen, dass dein ISMS die angemessene Aufmerksamkeit der Geschäftsleitung erhält und sich an veränderte Rahmenbedingungen anpasst.

Welche typischen Herausforderungen haben Startups beim Aufbau eines ISMS?

Wenn du die typischen Hindernisse kennst, kannst du dich besser darauf vorbereiten und während der Implementierung konsequent am Ball bleiben.

Begrenzte Ressourcen und konkurrierende Prioritäten

Startup-Teams sind stark ausgelastet, und die Einführung eines ISMS zusätzlich zum Tagesgeschäft kann Reibung erzeugen. Die Lösung besteht nicht darin, Security aufzuschieben, bis du mehr Ressourcen hast, sondern die Implementierung pragmatisch anzugehen. Konzentriere dich zunächst auf Controls, die deine größten Risiken adressieren. Nutze Vorlagen und Tools, die den Dokumentationsaufwand reduzieren. Akzeptiere, dass dein erstes ISMS nicht perfekt sein wird, und plane von Anfang an iterative Verbesserungen ein.

Automatisierung macht hier einen erheblichen Unterschied. Plattformen, die sich in deinen bestehenden Tech-Stack integrieren, können automatisch Nachweise sammeln, den Status von Controls verfolgen und Lücken identifizieren. Im Vergleich zu Excel-basierten Ansätzen reduziert das den manuellen Aufwand für dein Team um bis zu 80 Prozent. Das ist besonders wertvoll für kleine Teams, in denen jeder mehrere Rollen übernimmt.

Sicherheit als Teil der Unternehmenskultur etablieren

Menschen lehnen Security-Maßnahmen ab, wenn sie sie als bürokratische Hindernisse wahrnehmen, die ihre eigentliche Arbeit verlangsamen. Um diesen Widerstand zu überwinden, musst du Security mit Geschäftszielen verknüpfen, die allen wichtig sind. Wenn dein Vertrieb versteht, dass ISO 27001 Zertifizierung Enterprise-Deals ermöglicht, wenn Entwickler erkennen, dass sichere Coding-Praktiken nächtliche Produktionsvorfälle verhindern, dann wird Security vom auferlegten Zwang zum gemeinsamen Wert.

Führe mit gutem Beispiel voran. Wenn Gründer und Führungskräfte Sicherheitsrichtlinien sichtbar und konsequent einhalten, wird der Rest des Unternehmens folgen. Wenn die Geschäftsleitung Security als optional behandelt oder Controls aus Bequemlichkeit umgeht, wird keine noch so gute Richtlinie eine sichere Kultur schaffen.

Mit Veränderungen Schritt halten

Dein ISMS darf nicht statisch sein, weil dein Unternehmen es nicht ist. Neue Produkte, neue Integrationen, neue Teammitglieder und neue Bedrohungen verändern deine Risikolandschaft kontinuierlich. Baue Review-Zyklen in deine normalen Abläufe ein. Wenn du ein bedeutendes neues System oder eine Integration einführst, bewerte deren Sicherheitsauswirkungen. Wenn du einen neuen Lieferanten onboardest, prüfe ihn anhand deiner Vendor-Management-Kriterien. Wenn ein Incident auftritt, aktualisiere deine Controls und Prozesse basierend auf den gewonnenen Erkenntnissen.

Dieser Ansatz der kontinuierlichen Verbesserung sorgt dafür, dass dein ISMS mit der Zeit stärker wird, statt mit dem Wachstum deines Unternehmens zu erodieren.

Welche Vorteile bringt ein reifes ISMS?

Ein gut implementiertes ISMS verwandelt Compliance von einer Belastung in einen echten Wettbewerbsvorteil, und das auf mehreren konkreten Ebenen.

Der unmittelbarste Vorteil für viele Startups ist die Möglichkeit, Deals abzuschließen, die sonst nicht realisierbar wären. Enterprise-Kunden verlangen zunehmend ISO 27001 Zertifizierung als Voraussetzung im Beschaffungsprozess. Wenn dein Zertifikat bereitliegt, werden Security-Prüfungen zu kurzen Validierungsprozessen statt zu langwierigen Verhandlungen. Du verbringst weniger Zeit mit Fragebögen und mehr Zeit damit, zu zeigen, wie dein Produkt Kundenprobleme löst.

Regulatorische Compliance wird deutlich einfacher, wenn du ein ISMS als Grundlage hast. Die DSGVO verlangt risikobasierte Sicherheitsmaßnahmen, Rechenschaftspflicht und dokumentierte Prozesse, all das liefert dein ISMS. Wenn du später DORA-Anforderungen für Kunden aus dem Finanzsektor erfüllen oder NIS2 umsetzen musst, bedeutet die 70-prozentige Überschneidung mit ISO 27001, dass du den Großteil der Arbeit bereits erledigt hast.

Operativ schafft ein ISMS Vorhersehbarkeit. Incidents werden weiterhin auftreten, aber deine Reaktion ist koordiniert statt chaotisch. Audits werden zu routinemäßigen Überprüfungen statt zu hektischen Vorbereitungsphasen. Neue Mitarbeiter verstehen ihre Sicherheitsverantwortung vom ersten Tag an. Du verbringst weniger Zeit damit, Prozesse immer wieder neu zu erfinden, und mehr Zeit damit, sie zu verbessern.

Vielleicht am wichtigsten ist jedoch, dass du das Fundament für sicheres Wachstum legst. Das ISMS, das du heute aufbaust, skaliert mit deinem Unternehmen. Die Richtlinien, die Controls und die Kultur, die du etablierst, werden mit zunehmender Kundenzahl, mehr Daten und höheren Anforderungen immer wertvoller.

Ein gut implementiertes ISMS kann liefern:

Reduzierte Wahrscheinlichkeit von Sicherheitsverletzungen und Ausfällen.

Verbessertes Kundenvertrauen und klaren Wettbewerbsvorteil.

Einfachere Compliance mit Vorschriften wie DSGVO, SOC 2 und weiteren Frameworks.

Ein strategisches Rahmenwerk, das Wachstum mit Sicherheit ermöglicht.

Viele Startups stellen fest, dass ihr ISMS zum Rückgrat ihres Umgangs mit Security und Datenschutz wird und auditfähige, vorhersehbare Prozesse schafft, die Zeit und Kosten sparen.

Dein nächster Schritt mit deinem ISMS

Der Aufbau eines ISMS und die Erlangung der ISO 27001 Zertifizierung gehören zu den wertvollsten Investitionen, die ein wachsendes Startup tätigen kann. Du gewinnst die Fähigkeit, um Enterprise-Verträge zu konkurrieren, reife Sicherheitspraktiken gegenüber Kunden und Investoren nachzuweisen, reale Sicherheitsrisiken zu reduzieren und Strukturen zu etablieren, die mit deinem Unternehmen skalieren.

Der Weg von heute bis zur Zertifizierung ist klarer, als er zunächst erscheinen mag. Definiere deinen Scope, analysiere deine Risiken, implementiere angemessene Controls, dokumentiere deine Maßnahmen und beweise, dass dein System funktioniert. Mit dem richtigen Ansatz und passenden Tools kannst du diese Reise in Wochen statt in Monaten abschließen.

Wenn du bereit bist, Compliance von einer Belastung in einen Wettbewerbsvorteil zu verwandeln, beginne damit, deinen aktuellen Stand zu verstehen. Eine Gap-Analyse zeigt dir exakt, welche Punkte du für die Zertifizierung noch adressieren musst, und schafft eine klare Roadmap. Mach den ersten Schritt und sieh selbst, wie strukturiert und machbar der Weg zur ISO 27001 Zertifizierung sein kann.

Frequently Asked Questions (FAQs) zum ISMS für Startups

Was genau ist ein ISMS in einfachen Worten?

Ein ISMS ist das vollständige System, mit dem dein Unternehmen Informationssicherheit steuert. Es umfasst deine Sicherheitsrichtlinien, die Prozesse, denen du folgst, die Controls, die du implementierst, die Personen, die für Security verantwortlich sind, sowie die Mechanismen zur Überwachung und kontinuierlichen Verbesserung. Du kannst es dir als den strukturierten Ansatz zum Schutz deiner wertvollsten Informationen vorstellen, statt Sicherheitsprobleme zufällig zu behandeln, wenn sie auftreten.

Warum sollte ein Startup in ein ISMS investieren, bevor es ein großes Unternehmen ist?

Zu warten, bis du groß bist, macht die Implementierung nicht einfacher, sondern schwieriger. Kleine Teams können Sicherheitsgrundlagen schneller etablieren, weil weniger Komplexität, weniger Legacy-Systeme und oft eine stärkere Ausrichtung im Team vorhanden sind. Noch wichtiger ist, dass deine Kunden und Interessenten jetzt schon nach deinen Sicherheitspraktiken fragen. Enterprise-Deals im Wert von 100.000 Euro oder mehr hängen regelmäßig von einer ISO 27001 Zertifizierung ab. Das Startup, das in sechs Wochen zertifiziert ist, gewinnt den Deal, während Wettbewerber monatelang erklären, dass sie daran arbeiten.

Worin unterscheidet sich ISO 27001 davon, einfach ein ISMS zu haben?

Das ISMS ist dein tatsächliches Sicherheitsmanagementsystem. ISO 27001 ist der internationale Standard, der definiert, was ein gutes ISMS beinhalten sollte und wie du nachweisen kannst, dass deines diese Anforderungen erfüllt. Du kannst ein ISMS ohne ISO 27001 Zertifizierung haben, aber ohne Zertifizierung kannst du Kunden nicht zeigen, dass eine unabhängige dritte Partei bestätigt hat, dass deine Sicherheitspraktiken internationalen Standards entsprechen.

Kann ein Startup mit 15 Personen tatsächlich ISO 27001 zertifiziert werden?

Absolut. ISO 27001 ist darauf ausgelegt, für Organisationen jeder Größe skalierbar zu sein. Was sich ändert, ist die Komplexität der Implementierung, nicht ihre Machbarkeit. Ein 15-Personen-Startup hat typischerweise eine einfachere Technologielandschaft, weniger Prozesse und weniger Bürokratie als ein Unternehmen mit 500 Mitarbeitenden. Das bedeutet einen engeren Scope, schnellere Implementierung und ein überschaubareres Audit. Mit der richtigen Anleitung und passenden Tools erreichen viele Startups die Zertifizierung innerhalb von sechs bis acht Wochen.

Wie lange dauert die Implementierung eines ISMS für ein Startup typischerweise?

Die Dauer hängt von deinem Ausgangspunkt, deinem Scope und den eingesetzten Ressourcen ab. Ein fokussiertes Startup, das die Implementierung priorisiert, kann häufig innerhalb von sechs bis zwölf Wochen ein funktionsfähiges ISMS etablieren und die Zertifizierung erreichen. Der traditionelle Ansatz mit externen Beratern dauert oft sechs bis zwölf Monate, doch moderne Compliance-Plattformen mit Automatisierung und Expertensupport verkürzen diesen Zeitraum erheblich, während dein Team nur 15 bis 20 Stunden investieren muss.

Geht es bei einem ISMS nur um technische Security-Controls?

Technische Controls wie Verschlüsselung, Zugriffsmanagement und Netzwerksicherheit sind wichtige Bestandteile, aber ein ISMS adressiert Menschen und Prozesse gleichermaßen. Einige deiner größten Risiken entstehen durch menschliche Faktoren, etwa Mitarbeiter, die auf Phishing hereinfallen, Lieferanten mit schwachen Sicherheitspraktiken oder Prozesse, die Fehler begünstigen. Dein ISMS umfasst daher Security-Awareness-Trainings, Vendor-Management-Prozesse, Zugriffskontrollrichtlinien und Incident-Response-Pläne neben technischen Maßnahmen.

Was passiert, wenn wir das Zertifizierungsaudit nicht bestehen?

Zertifizierungsaudits enden selten mit einem vollständigen Nichtbestehen, wenn du dich angemessen vorbereitet hast. Häufiger identifizieren Auditoren bestimmte Nonconformities, die du vor Ausstellung des Zertifikats beheben musst. Du erhältst einen Bericht mit den identifizierten Punkten, implementierst Korrekturmaßnahmen und der Auditor überprüft deren Umsetzung. Wenn du Audit-Feststellungen als Verbesserungsmöglichkeiten statt als Scheitern betrachtest, bleibt der Prozess konstruktiv. Mit guter Vorbereitung, internen Audits und Gap-Analysen sind größere Überraschungen im Zertifizierungsaudit selten.

Was kostet die Implementierung eines ISMS und die ISO 27001 Zertifizierung?

Traditionelle Ansätze mit externen Beratern erreichen häufig sechsstellige Gesamtkosten, wenn Beratungsgebühren, interne Aufwände und Auditkosten berücksichtigt werden. Moderne Compliance-Plattformen mit Automatisierung und integriertem Expertensupport reduzieren diese Kosten erheblich, oft auf unter 15.000 Euro Gesamtaufwand für Startups mit klarem Scope. Das Zertifizierungsaudit selbst kostet in der Regel zwischen 5.000 und 15.000 Euro, abhängig von Scope und Zertifizierungsstelle.

Hilft die ISO 27001 Zertifizierung bei anderen Compliance-Anforderungen?

Deutlich. Etwa 70 Prozent der ISO 27001 Anforderungen überschneiden sich mit anderen Frameworks wie SOC 2, DSGVO, NIS2, DORA und TISAX. Wenn dein ISO 27001 ISMS einmal steht, bedeutet die Erweiterung um weitere Compliance-Anforderungen, dass du dein bestehendes System anpasst und ergänzt, statt bei null zu beginnen. Für europäische Unternehmen, die mehrere Zertifizierungen für unterschiedliche Kundensegmente benötigen, entstehen dadurch erhebliche Effizienzgewinne.

Wann ist der richtige Zeitpunkt, mit einem ISMS zu starten?

Der beste Zeitpunkt ist früher, als du denkst. Viele Startups beginnen erst mit einem ISMS, wenn ein konkreter Deal davon abhängt oder ein Investor danach fragt. In diesem Moment stehst du jedoch unter Zeitdruck. Wenn du früh startest, kannst du Sicherheitsstrukturen parallel zu deinem Wachstum aufbauen, statt sie später unter Stress nachzurüsten. Ein früh etabliertes ISMS ist einfacher umzusetzen, weil dein Unternehmen noch weniger komplex ist, und es verhindert, dass sich unsaubere Prozesse über Jahre verfestigen.

Brauchen wir externe Berater für die ISMS-Implementierung?

Nicht zwingend, aber es kommt auf deine interne Erfahrung an. Wenn du bereits Expertise im Bereich ISO 27001 und Risikomanagement im Team hast, kannst du ein ISMS auch eigenständig aufbauen. Viele Startups entscheiden sich jedoch für spezialisierte Tools oder externe Unterstützung, um typische Fehler zu vermeiden, Zeit zu sparen und die Zertifizierung schneller zu erreichen. Entscheidend ist nicht, ob du externe Hilfe nutzt, sondern dass dein ISMS wirklich verstanden, gelebt und kontinuierlich verbessert wird, statt nur für das Audit erstellt zu werden.

.svg)